Безопасность в интернете — это бесконечная игра в «кошки-мышки». Специалисты по безопасности постоянно придумывают новые способы охраны наших данных только для того, чтобы киберпреступники изобретали новые и хитрые способы подрыва этой защиты. Исследователи из Технологического университета Эйндховена обнаружили доказательства существования онлайн-площадки, на которой выставлены на продажу сотни тысяч очень подробных профилей пользователей. Настоящий «черный рынок» в сети. Рассказываем, как эти личные «отпечатки пальцев» позволяют преступникам обходить современные системы аутентификации, предоставляя им доступ к ценной пользовательской информации (такой, например, как данные кредитной карты), сколько стоит такой профиль и как защитить свои данные.

Проблема с системами аутентификации

Онлайн-экономика зависит от имен пользователей и паролей. Они необходимы для подтверждения личности в интернете во время любых денежных операций: от покупок до банковских переводов все завязано на личных данных. Однако этот ограниченный способ аутентификации оказался далеко не безопасным, поскольку люди склонны повторно использовать свои пароли в нескольких службах и веб-сайтах. Это привело к массовой и высокодоходной незаконной торговле учетными данными пользователей. Оцените масштаб: по недавним оценкам через подпольные рынки за год было продано около 1,9 млрд украденных учетных данных.

Неудивительно, что банки и другие цифровые сервисы разработали более сложные системы аутентификации, которые полагаются не только на то, что пользователи знают свой пароль. Например, у человека есть свой eToken.

eToken (от англ. electronic — электронный и англ. token — признак, жетон) — средства персональных средств аутентификации в виде USB-ключей и смарткарт, а также программные решения с их использованием. В России такие токены также продаются.

Процесс, при котором у пользователя есть и пароль и личный токен, известен как многофакторная аутентификация (MFA). Да, она сильно ограничивает возможность киберпреступности, но имеет и свои недостатки. Поскольку он предполагает «лишние телодвижения», многие пользователи не хотят регистрироваться для получения токена, а это означает, что немногие используют его.

Есть ли альтернатива?

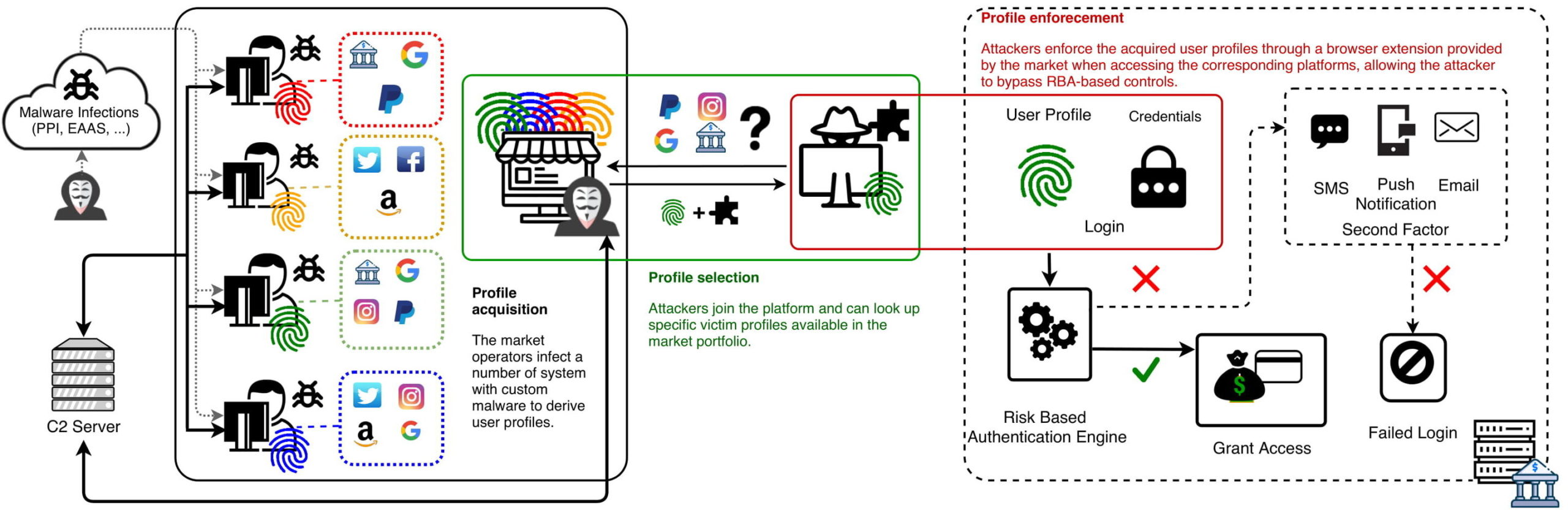

Чтобы решить эту проблему, в последнее время стала популярной альтернативная система аутентификации в таких сервисах, как Amazon, Facebook, Google и PayPal. Эта система, известная как аутентификация на основе рисков (RBA), просматривает «отпечатки пальцев» пользователя, чтобы проверить чьи-то учетные данные. Они могут включать основную техническую информацию — такую как тип браузера или операционной системы, а также поведенческие особенности пользователя. Речь идет о движении мыши, его местоположение и аже скорость нажатия клавиш. Если отпечаток пальца соответствует тому, что ожидается от пользователя — на основе предыдущего поведения — ему разрешается сразу войти в систему, используя только свой логин и пароль. В противном случае требуется дополнительная аутентификация с помощью токена.

Конечно, киберпреступники быстро придумали способы обхода RBA, разработав фишинговые наборы, которые также включают отпечатки пальцев. Однако им сложно превратить это в эффективный и прибыльный бизнес. Одна из причин заключается в том, что эти профили пользователей меняются со временем и в зависимости от служб, и их необходимо собирать с помощью дополнительных фишинговых атак.

Выдача себя за другое лицо как услуга

Недавно ученые из Технологического университета Эйндховена обнаружили доказательства наличия крупномасштабного и очень сложного рынка, который, похоже, преодолевает эти ограничения. Торговая площадка, расположенная в России, предлагает более 260 000 подробных профилей пользователей вместе с другими учетными данными, такими как адреса электронной почты и пароли.

«Уникальность этого подпольного веб-сайта заключается не только в его масштабе, но и в том, что все профили постоянно обновляются, это означает, что они сохраняют свою ценность», — объясняет Лука Аллоди, исследователь группы безопасности факультета математики и компьютерных наук, который вместе с доктором философии, студентом Микеле Кампобассо отвечал за исследование.

Клиенты могут выполнять поиск в базе данных, чтобы выбрать именно того пользователя интернета, на которого они хотят нацелиться. Это позволяет использовать очень опасные целевые фишинговые атаки. Кстати, покупатели на этом черном рынке могут получить программное обеспечение, которое автоматически загружает приобретенные профили пользователей на целевые веб-сайты.

Лука Аллоди, исследователь Т U / e

Чтобы подчеркнуть систематический характер веб-сайта, Аллоди и Кампобассо ввели термин «олицетворение как услуга» (IMPaaS), перекликающийся с хорошо известными сервисами облачных вычислений, такими как SaaS (программное обеспечение как услуга) и IaaS (инфраструктура как услуга).

«Насколько нам известно, это самый крупный и изощренный криминальный рынок, на котором систематически предлагаются эти услуги».

Изучить рынок было непросто, подчеркивают исследователи. Чтобы получить доступ к спискам доступных профилей пользователей, исследователям пришлось заполучить специальные коды приглашения, которыми пользуются существующие пользователи. Сбор данных также был затруднен — операторы платформы активно отслеживали «мошеннические» учетные записи. Также исследователи решили сохранить в секрете настоящее название сайта, чтобы минимизировать риск ответных действий со стороны операторов рынка.

Цена «виртуальной личности»

Цена «виртуальной личности» пользователя на торговой площадке колеблется от 1 доллара до примерно 100 долларов. Доступ к профилям криптовалюты и платформам с электронными денежными переводами кажется наиболее ценным. «Простое наличие хотя бы одного профиля, связанного с криптовалютой, почти вдвое увеличивает среднее значение профиля», — говорит Аллоди.

Еще один важный фактор, повышающий цену, — это богатство страны, в которой находится пользователь. «В этом есть смысл: злоумышленники, стремящиеся выдать себя за профили пользователей и монетизировать их, придают большее значение профилям, которые могут принести большую финансовую выгоду, и они в основном встречаются в развитых странах», — считает Кампобассо.

Также очень высоко ценятся профили пользователей, которые предоставляют доступ к более чем одной службе, и профили с «настоящими» отпечатками пальцев, в отличие от отпечатков пальцев, «синтезированных» платформой.

Использование профилей

В своей статье исследователи также описывают несколько примеров того, как преступники «вооружают» эти профили, которые они нашли на секретном канале Telegram, используемом клиентами платформы. В одной из известных атак злоумышленник описывает настройку фильтров для почтовых ящиков электронной почты жертвы. Цель — скрытие уведомлений от Amazon, связанных с покупками, совершенными злоумышленником с использованием учетной записи жертвы на платформе.

Последствия торговли «цифровыми личностями»

Однако похожие рынки существуют не только в России.

Компания IntSights из Нью-Йорка, занимающаяся разведкой угроз, нацеленная на предоставление предприятиям возможности «защищаться наперед», объявила о выпуске последнего отчета компании «Идентификация цифровых браузеров: самая горячая новинка черного рынка».

В отчете утверждается, что «появление рынка Genesis в ноябре 2018 года привлекло внимание к новому типу подпольной услуги «„цифровой идентичности“». Этот тип черного рынка предлагает полное снятие «отпечатков пальцев» с веб-браузера пользователя и характеристик компьютера, что позволяет злоумышленнику практически безупречно выдавать себя за жертву. «Это дает покупателю цифровой идентичности возможность получать доступ к веб-сайтам в качестве другого пользователя и обходить расширенные службы защиты личности». Исследование утверждает, что это включает доступ к учетным записям электронной почты (например, Google, Yahoo, Microsoft), профилям в социальных сетях (например, Facebook, Twitter, LinkedIn), банкам и счетам кредитных карт (включая PayPal), сайтам розничной торговли и электронной коммерции (например, eBay, Amazon, Best Buy), музыкальные сервисы (Spotify), приложения для передвижения (Uber), государственным услугам и даже внутренним страницам входа в систему.

«Думайте об этом как о цифровом распознавании лиц, но вместо сканирования вашего лица для проверки вашей личности они используют свойства вашего устройства для просмотра веб-страниц», — предлагают авторы отчета. Последствия пугающие, так как это дает любому возможность вторгаться и имитировать личность пользователя в интернете, поскольку пользователи обычно сохраняют свои учетные данные в своем браузере — даже для финансовых и рабочих веб-сайтов — для удобства.

«Применение этой тактики маскарада выходит за рамки мошенничества и финансовых преступлений. Хакеры могут атаковать определенные компании, ища их сотрудников; педофилы могут нацеливаться на детей и выдавать себя за них, ища жертв, которые заходят на известные детские сайты; а спецслужбы могут искать различных государственных служащих в соответствии с их внутренними страницами входа».

IntSights также отметила, что Richlogs, новый конкурент Genesis, пополнил ряды ведущих темных торговых площадок. «Как и рынок Genesis, Richlogs собирает и продает украденные» цифровые отпечатки пальцев «устройства просмотра веб-страниц (т. е. IP-адрес, информацию об ОС, часовой пояс, поведение пользователя). Эти сайты позволяют покупателю выдавать себя за законного онлайн-пользователя и обходить стандартные протоколы безопасности, предлагая полный учетный доступ к любому сайту, который был сохранен в браузере жертвы».

Ариэль Эйнхорен, руководитель отдела исследований IntSights, подчеркивает: «Уровень вторжения в жизнь жертвы, обеспечиваемый цифровой идентификацией, вызывает тревогу. На карту поставлены не только кредитные карты, банковские счета или личная информация. Цифровая идентификация дает злоумышленникам возможность практически полностью перехватить чужую идентификацию в интернете. Это включает в себя все: от просмотра расходов до отслеживания ежедневных маршрутов поездок и просмотра налоговой информации». Она добавила, что чем больше цифровой след жертвы, тем больше злоумышленник может выдать себя за нее. «Цифровые удостоверения личности в том виде, в каком они продаются на Richlogs и Genesis, предлагают полный цифровой отпечаток человека на пластине, предоставляя бесконечные возможности для мошенничества, мошенничества, кражи и доступа к личной жизни жертвы».

Как защитить себя?

IntSights предоставил советы по защите организации от мошенничества с цифровой идентификацией:

- Постоянно отслеживайте рынки цифровой идентичности. Видимость и осведомленность — ключ к проактивной защите. «Мониторинг этих рынков может помочь вам идентифицировать скомпрометированные личности на раннем этапе (например, на одной из ваших внутренних страниц входа в систему), чтобы вы могли более тщательно отслеживать трафик на эту страницу и/или улучшать методы проверки при входе пользователей в систему».

- Включите двухфакторную аутентификацию. «Запрос второй (или даже третьей) переменной для проверки пользователей усложняет взлом учетных записей злоумышленниками. Это может включать в себя мобильную проверку или предоставление ответов на дополнительные вопросы безопасности, которые будут знать только заказчик или сотрудник».

- Регулярно обновляйте протоколы снятия отпечатков пальцев. Если ваша компания использует цифровые отпечатки пальцев для проверки клиентов или пользователей, регулярно обновляйте эти протоколы и добавляйте дополнительные точки аутентификации, чтобы не отставать от обновлений версии стилера.

- Последовательно очищайте файлы cookie и историю просмотров. «Очистка файлов cookie и истории просмотров ограничивает объем вашей «цифровой истории» и, следовательно, не подвергает риску дополнительные веб-сайты и/или профили в случае заражения вашего устройства».

- Регулярно меняйте пароли. Это всегда лучшая практика кибербезопасности, и она, безусловно, применима и здесь. Смена паролей и предотвращение повторного использования паролей помогают значительно снизить риск взлома.

Читать также

Годовая миссия в Арктике закончилась, и данные неутешительны. Что ждет человечество?

Посмотрите на самые близкие снимки поверхности Солнца

Коронавирусы научились имитировать иммунные белки человека и обманывать организм