Как сообщают Engadget и Fast Company, исследователи обнаружили серьезную уязвимость в протоколе шифрования WPA2 Wi-Fi, которая может позволить хакерам перехватывать номера кредитных карт, пароли, фотографии и другую конфиденциальную информацию. К счастью, данных о том, что злоумышленники уже использовали эту проблему, пока нет.

Проблема, называемая KRACK (аббревиатура от «Key Reinstallation Attack», «Атака на реинсталляцию ключей») относится не к конкретным продуктам, а к стандарту Wi-Fi в целом. Это означает, что уязвимы практически все маршрутизаторы, смартфоны и ПК. Ученые, обнаружившие недостаток безопасности, утверждают, что его последствия могут быть наиболее разрушительными для устройств на базе Linux и поздних версий Android (начиная с 6.0).

Проблема заключается в следующем. Злоумышленники находят уязвимую сеть WPA2, копируют ее и используют MAC-адрес, чтобы изменить канал WiFi. Когда устройство пытается подключиться к исходной сети, можно перенаправить его на фальшивую. Обычно при каждом подключении WPA2 требуется уникальный ключ для шифрования и безопасной передачи трафика. Однако используя описанную исследователями уязвимость, можно заставить устройство повторно использовать одну и ту же комбинацию клавиш несколько раз. Проблема усугубляется особенностями Android и Linux, которые из-за ошибки в стандарте WPA2 не используют уникальный ключ шифрования каждый раз. В некоторых случаях злоумышленники также могут заставлять соединение обходить HTTPS, делая доступными имена пользователей, пароли и другие важные данные.

Система использует недостаток метода рукопожатий, чтобы направлять пользователей к вредоносной сети. Исследователи говорят, что злоумышленники не могут получить ни пароли WiFi, ни секретные ключи, поэтому уязвимость не может использоваться для атаки маршрутизаторов. Однако хакеры смогут перехватывать трафик, что особенно опасно для корпораций.

Илон Маск признался, что владеет двумя бензиновыми автомобилями

Кейсы

Исследователи имитировали атаку на устройство на основе Android и смогли расшифровать все переданные данные жертвы. Они отмечают, что уловка не будет доступна на правильно настроенных сайтах HTTPS, но сработает со значительной долей плохо настроенных. Устройства на основе MacOS, Windows, OpenBSD и других операционных систем уязвимы в меньшей степени. В таких случаях расшифровка всех пакетов данных становится более трудной, хотя все еще возможной.

В целом, проблему можно относительно легко исправить, установив обновление прошивки, которое заставит маршрутизаторы требовать выделенный сертификат для каждого рукопожатия. В случае, если вы обновите свое устройство на основе Android, а не маршрутизатор, вы также обеспечите себе безопасное использование сети WiFi. Однако авторы исследования советуют устанавливать обновления системы безопасности всякий раз, когда они оказываются доступными. Также пользователям Android рекомендуется, до тех пор пока они не установят новую прошивку, отключать WiFi на своих устройствах или ограничиться посещением сайтов с проверенной безопасностью HTTPS.

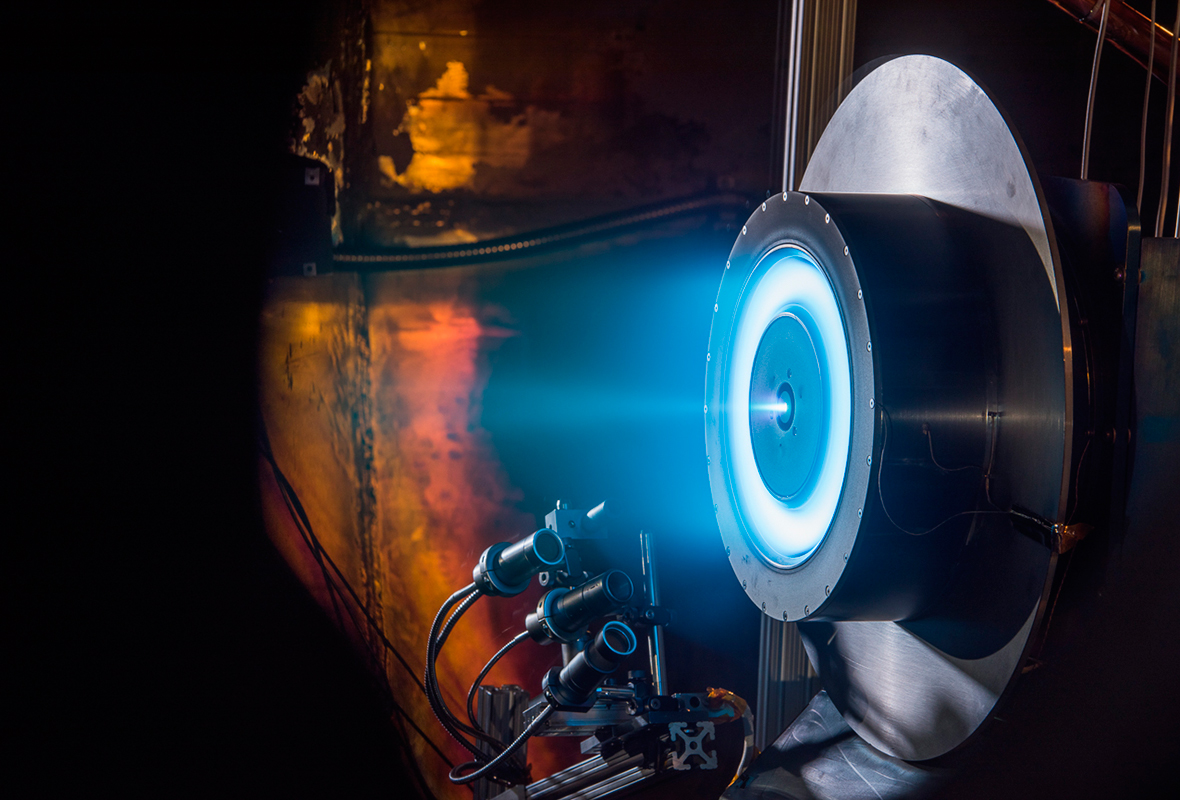

Ионный двигатель NASA доставит человека на Марс за две недели

Идеи

Развитие технологий и их проникновение во все сферы жизни может представлять угрозу при недостаточной заботе о безопасности. Так, распространение интернета вещей может спровоцировать настоящую технологическую катастрофу — в случае, если подключенные устройства не будут оперативно обновляться.